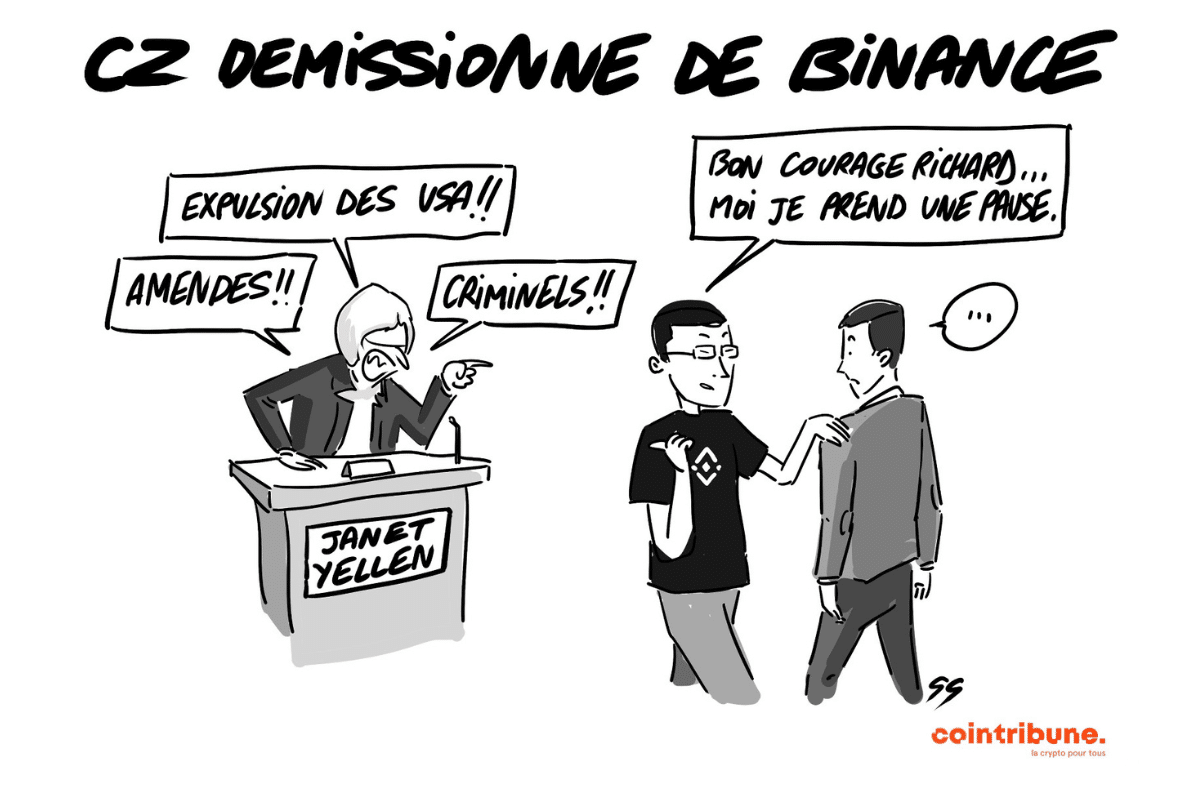

Semaine après semaine, le secteur des cryptos continue d'innover et de redéfinir les frontières de la finance et de la technologie avec audace et créativité. Dans ce récapitulatif hebdomadaire, nous allons explorer les actus les plus marquantes de la semaine écoulée, depuis la tourmente chez Binance jusqu'à l'essor du Bitcoin en Argentine.

Archive 2023

Le Lightning Network, solution de paiement phare de la blockchain Bitcoin, fait face à de graves vulnérabilités de sécurité que les développeurs négligeraient tragiquement au profit des intérêts financiers des investisseurs en capital-risque, selon un ancien expert en sécurité du réseau.

Accrochez-vous, la crypto XRP s’apprête à décoller vers de nouveaux sommets ! Les signaux techniques et fondamentaux annoncent une envolée imminente du jeton de la blockchain Ripple. Tour d’horizon des facteurs positivement haussiers. Un drapeau qui présage des gains à 20% Le cours de la crypto XRP évolue actuellement dans…

Lors de sa campagne pour l’élection présidentielle en Argentine, Xavier Milei avait promis qu’il œuvrerait, une fois élu, à supprimer la banque centrale du pays. Maintenant que c’est chose faite, une rumeur émerge sur ce projet financier. Certains affirment qu’il ne s’agirait que d’une promesse de campagne que le nouveau locataire de la Casa Rosada ne compte pas honorer. Javier Milei a formellement démenti ces allégations.

Le neveu de JFK et candidat à la présidentielle américaine Robert F. Kennedy Jr. a accordé une interview exclusive à Bitcoin Magazine. Il y expose sa vision d'une monnaie libre, décentralisée et à l'abri du contrôle étatique, qu'incarne selon lui le Bitcoin.

Google Bard, c’est le chatbot d’intelligence artificielle (IA) de Google. Le géant du numérique vient d’améliorer l’outil pour le rendre capable d’analyser une vidéo YouTube pour en extraire l’essentiel des informations. Ceci, sans avoir à regarder la vidéo. Un gain de temps incroyable pour les utilisateurs mais aussi, une grosse menace pour les créateurs de contenus.

Les arbres de Merkle constituent un élément fondamental de la technologie blockchain. Ils sont utilisés par la plupart des protocoles, à commencer par Bitcoin, qui repose sur le mécanisme de consensus Proof-of-Work. Cependant, ils sont utilisés par la plupart des protocoles pour garantir la sécurité et l'intégrité des données sur le réseau. Si vous vous intéressez à la reine des cryptomonnaies, vous en avez probablement déjà entendu parler, mais sans vraiment en saisir le fonctionnement. Dans cet article, nous allons vous expliquer de manière précise et détaillée ce que sont les arbres de Merkle et leur utilité pour le réseau Bitcoin. Vous découvrirez également les limites et perspectives de cette technologie.

La sécurité des données est une question cruciale, en particulier dans un monde numérique où le piratage et les atteintes à la vie privée sont de plus en plus présents. Pour assurer la protection des fichiers informatiques, l’un des moyens les plus efficaces est l’utilisation d’algorithmes de hachage. Ceux-ci ont la particularité de transformer tout type de données en une empreinte numérique unique qui en préserve l’intégrité. Dans cet article, nous allons vous expliquer comment cette empreinte est calculée pour un fichier. Pour ce cas pratique, nous allons utiliser le SHA-256, l’algorithme de hachage utilisé par le protocole Bitcoin. Mais avant, explorons les fondamentaux du hachage en général, et du SHA-256 en particulier.

Le Bitcoin (BTC) a révolutionné le monde des finances en offrant une alternative décentralisée aux transactions en ligne traditionnelles. Depuis son lancement en 2009, il a attiré une large communauté d'utilisateurs et de développeurs, mais a également été confronté à des débats sur la manière d'évoluer et de se développer. Pour résoudre ces divergences, certains membres de la communauté ont choisi de faire des forks de la blockchain Bitcoin. À quoi renvoie ce terme ? Quels sont les différents types de forks et comment fonctionnent-ils ? Quels sont les impacts pour les utilisateurs et les mineurs ? Explorons ensemble l'univers des forks afin d'approfondir davantage notre compréhension du fonctionnement de Bitcoin.

Le Bitcoin Gold (BTG) est un projet de cryptomonnaie qui résulte d'un hard fork du bitcoin (BTC). Il a été créé dans le but rendre le mining plus accessible. Depuis son lancement, ce projet a été adopté par plusieurs plateformes d'exchange et wallets crypto. Dans cet article, nous allons explorer en détail les origines du BTG et son fonctionnement. Nous tenterons également de déterminer ce que l'avenir réserve à cet actif numérique qui ne cesse de gagner du terrain sur le marché des cryptoactifs depuis plusieurs années.